تنظیم DNSSEC

در دنیای اینترنت وظیفهی تبدیل نام به آدرس IP برعهدهی سرویس DNS است؛ اما DNS به تنهایی دارای هیچ مکانیزم امنیتی داخلی نیست. به بیان بهتر، چون DNS دارای هیچ مکانیزمی برای احراز هویت رکوردهای دریافتی نیست، تضمینی برای آنکه بازدیدکنندگان سایت شما دقیقن به سایت شما (و نه سایت یک مهاجم) منتقل شوند، وجود ندارد.

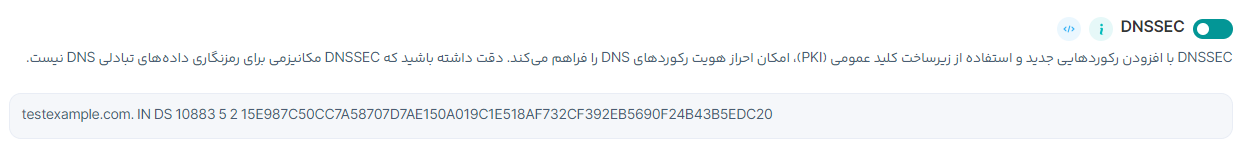

راهحلی که برای امنسازی DNS مطرح شد، پروتکلی با نام DNSSEC بود که با افزودن رکوردهایی جدید و استفاده از زیرساخت کلید عمومی (PKI)، امکان احراز هویت رکوردهای DNS را فراهم میکند. دقت داشته باشید که DNSSEC مکانیزمی برای رمزنگاری دادههای تبادلی DNS نیست.

ابر آروان در جایگاه یک Authoritative DNS server، با در اختیار گذاشتن یک رکورد DS، این امکان را برای شما فراهم میکند که بتوانید با فعالسازی DNSSEC از دامنهی خود در برابر حملاتی که در سطح DNS اتفاق میافتد، محافظت کنید.

عملکرد DNSSEC

سرویس DNS هیچ مکانیزم داخلی برای محافظت از دادههای تبادلی خود ندارد. DNSSEC با امضای رکوردهای DNS، سبب میشود تا Resolver با دریافت رکوردها و اعتبارسنجی آنها، مطمین شود که رکورد دریافتی دقیقن به همان دامنهای که قصد دسترسی به آن را داشته است، تعلق دارد و از سمت DNS Server جعلی متعلق به یک مهاجم نیست. با فعالسازی DNSSEC برای دامنهی خود، فرآیند Resolve نام به شکل زیر انجام میشود:

۱- کاربر در مرورگر خود نشانی www.example.com را وارد میکند. مرورگر نخست Cache خود را برای یافتن آدرس IP متناظر با آن بررسی میکند. اگر این IP را در Cache خود پیدا نکند، درخواستی را برای DNS server که برای آن تنظیم شده (Recursive Resolver) میفرستد.

۲- Recursive Resolver که میتواند DNS server باشد که ISP برای شما فراهم کرده است، نخست Cache خود را برای یافتن آدرس IP متناظر با آن نام جستوجو میکند. اگر آدرسی پیدا نکند، درخواستی را برای Root Server میفرستد.

۳- Root Server با دریافت این درخواست، در پاسخ، آدرس IP مربوط به TLD آن دامنه به همراه DS Record مرتبط با آن را برای Recursive Resolver میفرستد.

۴- Recursive Resolver با دریافت این IP، درخواستی را مبنیبر دریافت آدرس IP دامنه، برای TLD میفرستد.

۵- TLD با دریافت این درخواست، آدرس IP مربوط به DNS Serverهای ابر آروان که رکوردهای دامنهی مورد نظر در آن ذخیره شدهاند، به همراه DS Record مرتبط با آن را برای Recursive Resolver میفرستد.

۶- Recursive Resolver برای DNS server ابر آروان درخواستی را برای دسترسی به رکوردهای دامنهی مورد نظر میفرستد.

۷- DNS server ابر آروان نیز در پاسخ برای Recursive Resolver، رکوردهای RRSIG و DNSKEY را میفرستد.

۸- Recursive Resolver که اکنون به تمام رکوردهای مورد نظر خود دست یافته و تمام سرورهای بالادستی را نیز احراز هویت کرده است، درنهایت آدرس IP دامنهی www.example.com را برای مرورگر میفرستد و به این ترتیب مرورگر میتواند به محتوای دامنه دسترسی داشته باشد.

فعالسازی DNSSEC در پنل کاربری ابر آروان

پیش از فعال کردن این قابلیت، در نظر داشته باشید که رجیسترر، یعنی فروشندهی دامنه به شما و TLD ش�ما حتمن باید از DNSSEC پشتیبانی کنند. برای فعالسازی DNSSEC، در پنل کاربری ابر آروان به بخش مربوط به CDN و سپس بخش رکوردهای DNS بروید. در صفحهی باز شده، در انتهای صفحه، گزینهی DNSSEC را روشن کنید.

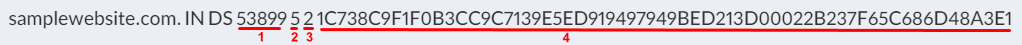

بعد از روشن کردن این گزینه، کادری حاوی یک متن برای شما باز میشود که این متن در واقع اطلاعات رکورد DS شماست.

دادههای این کادر به ترتیب شمارهگذاری شده، مشخصکنندهی موارد زیر هستند:

-

Key tag

-

Algorithm

-

Digest Type

-

Digest

همچنین برای فعال کردن DNSSEC از طریق API میتوانید از نمونه درخواست زیر استفاده کنید:

curl --location --request PUT 'https://napi.arvancloud.ir/cdn/4.0/domains/example.com/dns-records/dnssec/actions' \

--header 'authority: napi.arvancloud.ir' \

--header 'accept: application/json, text/plain, */*' \

--header 'authorization: API KEY' \

--header 'content-type: application/json' \

--data '{"enable":true}'

برای غیر فعال کردن آن نیز تنها کافی است در درخواست ارسالی مقدار enable را از true به false تغییر دهید.

در آخرین گام تنها کافی است به پنل سایتی که دامنهی خود را از آن دریافت کردهاید مراجعه کرده و این دادهها را به همان شکلی که از شما درخواست شده، وارد کنید.